محققان سیمانتک (بزرگترین شرکت تولیدکننده نرم افزارهای امنیتی برای کامپیوترهای شخصی) بدافزاری به نام Regin را کشف کرده اند که از سال 2008 تجارت ها و دولت ها را زیر نظر داشته و بر امور آن ها جاسوسی میکرده است. این نرم افزار مخرب پیشرفته از 6 سال پیش به جهت جاسوسی شرکت های خصوصی، دولت ها، موسسات تحقیقاتی، اپراتورهای زیر ساختی، و مقامات 10 کشور مورد استفاده قرار می گرفته است. در تحقیقات انجام شده نشان داده شده است که به احتمال زیاد، طراح این بدافزار یک کشورخاص و نه یک گروه هکر یا مجموعه ای کوچک می باشد.

به گزارش گاردین و فرست پست، شرکت سیمانتیک گفته است که طراحی بدافزار Regin به گونه ای انجام شده که می تواند در طولانی مدت و بطور پیوسته در عملیات های جاسوسی نظارتی بر علیه طعمه ها کار کند. دوره اول حمله های مخرب این بدافزار از سال 2008 آغاز، و در سال 2011 خاتمه یافت اما از 2013 به بعد با تغییرات ایجاد شده در برخی قسمت آن مجددا به فعالیت خود ادامه داد.

این بدافزار از چندین ویژگی پنهانی استفاده می کند و حتی اگر وجود آن نیز شناسایی گردد، باز هم تشخیص کارهایی که انجام می دهد بسیار دشوار است. بسیاری از اجزای تشکیل دهنده این بدافزار هنوز کشف نشده باقی مانده اند و حتی ممکن است کارایی های اضافی دیگر و یا ورژن های مختلف نیز داشته باشد. تقریبا نیمی از تمامی حملات این نرم افزار مخرب متوجه آدرس های ارائه دهندگان سرویس های اینترنتی می شود.

هدف ها بیش از آنکه خود شرکت ها بوده باشند در واقع مشتریان آنها بودند. حدود 28 درصد طعمه ها در حال برقراری ارتباطات از راه دور بوده اند، این درحالیست که قربانیان دیگر در بخش های انرژی، خط هوایی، مهمان داری، و پژوهشی فعالیت می کردند. سیمانتیک توضیح می دهد که این بدافزار دارای 5 مرحل می باشد که به غیر از مرحله اول، بقیه مراحل مخفی سازی و رمزنگاری شده اند.

هر مرحله به طور جداگانه اطلاعات کمی از کل مجموعه را ارائه می دهد و تنها با در دست داشتن هر 5 مرحله این امکان بوجود می آید که خطر، آنالیز و شناسایی شود. Regin همچنین از چیزی به نام رویکرد ماژولار استفاده می کند که به آن اجازه می دهد تا ویژگی های مرسوم و متناسب با هدف ها را لود کند، درست همان روشی که بدافزاری دیگر مانند Flamer و Weevil به کار می گیرند.

به گزارش زدنت، حملات از سال 2008 تا 2011 انجام شدند و پس از آن این بدافزار برای مدتی ناپدید گشت و باری دیگر در سال گذشته احیا شد که نسخه جدید آن اکنون 64 بیتی بوده و شاید هم یکی از مرحله های خود را ازدست داده و حال 4 مرحله ای باشد. سیمانتیک مرحله سوم ورژن 2.0 این بدافزار را پیدا نکرده است و به طور کلی هنوز خیلی چیزها در مورد Regin دریافته نشده است. برای مثال محققان هنوز مسیر بازتولیدپذیر این سرایت بدافزاری را شناسایی نکرده اند و این جهات ممکن است دایما برای حملات مختلف به گونه ای جدید سفارشی سازی شوند.

همچنین ده ها هزار پی لود (payload) نیز برای این بدافزار وجود دارد که برای هر چیز معمول مانند سرقت رمزکاربری، صفحه های عکسبرداری شده، فایل های دزدی شامل فایل های پاک شده و غیره ارائه داده می شوند. Regin همچنین از تکنیک های غیر استاندارد و عجیبی برای سرقت استفاده میکند. برای مثال این بدافزار دارای یک سیستم مجازی سفارشی و رمزنگاری شده می باشد.

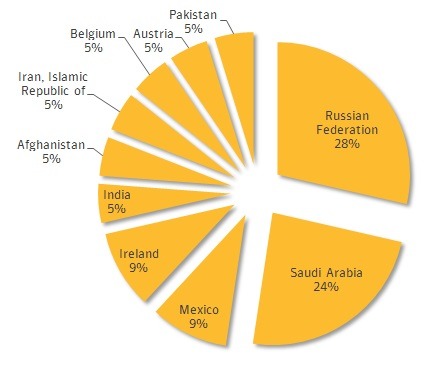

بر اساس میزان دشواری این خطر و سرمایه گذاری قابل توجهی که برای طراحی آن شده درمی یابیم که استدلال سیمانتیکی ها در نقش داشتن یک کشور در پس تمامی این امور کاملا درست است. این بدافزار یک ابزار جاسوسی است که توسط یک دولت طراحی شده و جدول بندی آلوده شدن کشورها توسط این بدافزار گویای این واقعیت است.

حال سوال اینجاست که چه کشوری متهم به انجام چنین اقدام جاسوسانه ای است؟ حدس زده می شود که کار، کار یکی از دولت های غربی یا کشورآمریکا و با نیت مورد حمله قرار دادن کشورهای آسیایی مانند ایران، چین، افغانستان، و برخی کشورهای اروپایی مانند بلژیک، اتریش باشد. البته هدف اصلی این بدافزار، کشور اروپایی روسیه است که 28 درصد آن را آلوده کرده است.

البته باتوجه به فوق سری بودن کارایی این سیستم جاسوسی به نظر می رسد مسوولین ایرانی باید بررسی جامع تری نسبت به این موضوع داشته باشند.

گجت نیوز آخرین اخبار گجتی و فناوری های روز دنیا

گجت نیوز آخرین اخبار گجتی و فناوری های روز دنیا